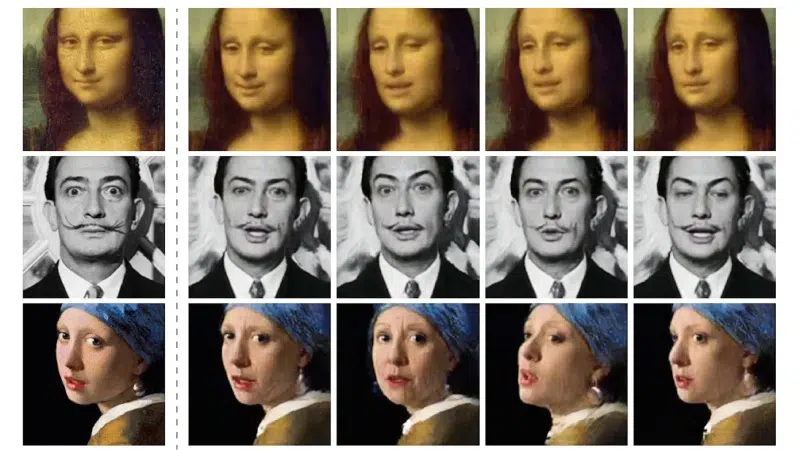

Un système infecté reste le plus souvent muet. Pas de clignotement d’alerte, ni de ralentissement spectaculaire. Pendant que vous tapez sereinement sur votre clavier, un logiciel malveillant peut déjà siphonner vos données ou surveiller vos gestes, dissimulé là où peu d’utilisateurs songeraient à regarder. Aujourd’hui, certains malwares jouent à cache-cache avec les antivirus les plus réputés, modifiant sans cesse leur propre code pour échapper à toute détection.

Les menaces numériques avancent masquées : un appareil à l’apparence irréprochable n’est jamais une garantie d’innocence. Croire qu’un smartphone flambant neuf ou un ordinateur peu sollicité serait à l’abri, c’est se voiler la face. Le risque n’attend pas l’apparition de symptômes pour s’installer.

Reconnaître les signes d’une infection par un logiciel malveillant

Bien avant qu’un antivirus ne lève le moindre drapeau, certains signaux trahissent la présence d’un logiciel malveillant. Le terme « virus » reste sous le feu des projecteurs, mais la réalité a changé : chevaux de Troie, adwares, spywares et autres malwares redoublent d’ingéniosité, tous unis dans un silence dangereux. Ignorer ces symptômes, c’est courir un risque bien réel.

Voici plusieurs éléments qui devraient attirer votre attention :

- Un ralentissement soudain de votre ordinateur ou téléphone, parfois même à l’arrêt de toute activité, évoque la présence de processus suspects en tâche de fond.

- L’apparition de fenêtres contextuelles, même hors navigation, laisse présager un adware ou un programme espion à l’œuvre.

- Des modifications inattendues de paramètres, page d’accueil du navigateur chamboulée, moteur de recherche changé, applications inconnues qui s’installent sans votre accord, signalent une possible tentative de prise de contrôle.

- Une surcharge inhabituelle des données mobiles ou une batterie qui se vide à une vitesse folle (Android et Apple confondus) constitue un indice à ne pas balayer.

L’enjeu dépasse le simple confort. Un malware bien implanté accède à vos messages privés, observe vos moindres faits et gestes ou vole vos données personnelles : documents sensibles, secrets professionnels, accès à vos comptes. Sur mobile, la menace est d’autant plus sournoise que les protections natives sont parfois contournées sans bruit. Repérer ces alertes, c’est aussi déjouer une contagion potentielle sur l’ensemble de votre réseau familial ou professionnel.

Quels outils et méthodes pour détecter un malware sur votre appareil ?

Pour traquer les logiciels malveillants, une analyse antivirus s’impose comme première étape. Les grands noms fournissent sous Windows, macOS ou Android, des solutions qui balayent les fichiers suspects et surveillent l’activité en temps réel. Privilégiez les suites de sécurité qui conjuguent scan à la volée et filtrage comportemental : elles captent plus aisément les incidents avant l’escalade.

Ne vous fiez pas aveuglément à la protection installée par défaut. Il existe des outils pointus, autrefois réservés aux pros, désormais à la portée des plus avertis : les solutions EDR (Endpoint Detection and Response) anticipent en repérant les comportements étranges, même si la menace n’a jamais été référencée. Ce renfort supplémentaire fait la différence face aux malwares qui passent entre les mailles classiques des antivirus.

Les utilisateurs passionnés ont aussi recours à l’examen manuel. Sous Windows, un détour par le gestionnaire des tâches lève parfois le voile sur de nouveaux processus suspects ; sur Mac, l’activité système réserve aussi son lot de surprises. L’analyse des connexions réseau, en repérant des échanges inédits vers des destinations exotiques, peut dévoiler l’activité d’un agent malveillant jusqu’ici invisible.

Explorer les fichiers système ou consulter l’historique des installations complète votre offensive. Croiser toutes ces méthodes donne à la détection un sérieux coup d’avance et réduit d’autant la marge des virus, chevaux de Troie et autres invités indésirables.

Étapes pratiques pour supprimer un logiciel malveillant en toute sécurité

Dès que la suspicion d’infection s’impose, la priorité reste simple : déconnecter votre appareil du réseau, wifi et filaire compris. Vous isolez ainsi toutes vos données d’une extraction ou contamination plus large.

Poursuivez par un redémarrage en mode sans échec, un environnement réduit où de nombreux malwares ne parviennent pas à se lancer. Profitez-en pour lancer un scan complet avec votre outil de confiance : beaucoup de menaces se glissent sous des noms de fichiers anodins, seul un examen d’ensemble peut les débusquer.

Poursuivre le nettoyage étape par étape facilite la démarche :

- Utilisez un logiciel reconnu de suppression pour cibler chaque fichier suspect ou application inconnue récemment installée.

- Mettez provisoirement en quarantaine tous les éléments identifiés comme douteux, puis supprimez-les après vérification.

- Vérifiez dans les paramètres système, rubrique Confidentialité et sécurité, si le logiciel malveillant a modifié certaines options critiques.

Si la menace persiste, tentez une restauration système à une date où tout fonctionnait normalement : cette opération remet à plat les fichiers essentiels et efface les changements frauduleux récents. Les plus aguerris se risqueront parfois à explorer les dossiers sensibles manuellement, à condition de parfaitement maîtriser les subtilités de leur système.

Adopter les bons réflexes pour prévenir les futures infections

Gardez une longueur d’avance sur les cybercriminels en renforçant la sécurité de tous vos appareils. La mise à jour régulière coupe court à de multiples failles exploitées au quotidien. Pour chaque application, ne téléchargez qu’en passant par l’app store officiel ou le google play store : les boutiques alternatives cachent souvent leur lot de pièges.

Le hameçonnage se fait aujourd’hui redoutable. Face aux courriels ou SMS suspects, prudence absolue : évitez d’ouvrir toute pièce jointe non sollicitée et surveillez les tentatives de manipulation, même quand l’émetteur paraît digne de confiance. Le phishing ne cesse de progresser en finesse.

Adopter une routine de sécurité concrète limite largement les dégâts possibles :

- Activez systématiquement le pare-feu pour bloquer les connexions intrusives.

- Protégez vos accès grâce à un gestionnaire de mots de passe robuste, loin des notes papier ou carnets éparpillés.

- Procédez à une sauvegarde régulière de tous vos fichiers pour repartir à zéro si nécessaire, sans rien perdre d’irremplaçable.

Se connecter avec un VPN sur les réseaux publics ou en déplacement réduit le risque d’exposition, notamment pour les transactions sensibles. Gardez l’œil ouvert : les actualités et recommandations des spécialistes apportent souvent la parade face aux nouvelles stratégies d’attaque. La menace numérique avance masquée ; ne la laissez pas profiter de votre moindre relâchement.