Dans certaines entreprises, une faille de sécurité informatique ne se mesure pas à l’explosion immédiate d’un incident, mais au silence qui précède la tempête. Alors, comment anticiper l’invisible, repérer ce qui se dissimule dans les plis d’un système informatique ? L’audit de sécurité s’impose comme le rempart discret, mais redoutablement efficace, face à la sophistication des attaques qui menacent chaque jour les organisations. Les cybermenaces progressent, changent de visage et frappent parfois là où on s’y attend le moins. De la stratégie défensive à la conformité réglementaire, l’audit n’est plus une simple formalité : il devient l’outil de veille et de survie numérique.

Qu’est-ce qu’un audit de sécurité informatique ?

Un audit de sécurité informatique consiste à examiner en profondeur un système informatique pour détecter les risques qui le menacent. Ce travail vise à révéler les failles existantes, mais aussi à juger de la robustesse des dispositifs de protection déjà en place. L’objectif n’est pas seulement de dresser la liste des vulnérabilités, mais d’analyser comment chaque mécanisme de sécurité réagit face aux menaces actuelles.

Les objectifs principaux

Plusieurs axes guident systématiquement un audit de sécurité informatique :

- Repérer et comprendre les failles qui pourraient servir de porte d’entrée à une attaque.

- Passer au crible les politiques de sécurité appliquées dans l’entreprise.

- Proposer des mesures concrètes pour renforcer la protection globale.

Les étapes de l’audit

L’audit suit un déroulé précis, où chaque phase conditionne la suivante :

- Préparation : Clarifier les objectifs et délimiter le champ d’investigation.

- Collecte de données : Rassembler toutes les informations utiles sur l’environnement technique et organisationnel.

- Analyse : Mettre en lumière les faiblesses et évaluer l’exposition aux risques.

- Rapport : Détailler les failles observées et formuler des recommandations adaptées.

- Suivi : Contrôler la mise en place des améliorations proposées.

Les bénéfices d’un audit

Pourquoi multiplier ces vérifications ? Parce qu’un audit de sécurité informatique permet de prévenir les cyber-risques et de détecter toute tentative de piratage informatique avant qu’elle ne prenne de l’ampleur. Il joue également un rôle clé pour rester en phase avec les exigences du RGPD et garantir la confidentialité des données collectées. Face à la multiplication des réglementations et aux attentes croissantes des clients, négliger cet exercice reviendrait à courir à l’aveugle.

Pourquoi et quand réaliser un audit de sécurité informatique ?

Les raisons d’entreprendre un audit de sécurité informatique sont multiples et concrètes. D’abord, anticiper les cyber-risques : en détectant les failles potentielles, une organisation se donne les moyens de faire face aux attaques, avant qu’un incident ne survienne. Ce dispositif permet aussi de réagir rapidement en cas de tentative de piratage informatique, limitant ainsi les dégâts.

L’audit prend tout son sens lors du lancement d’un nouveau projet. Qu’il s’agisse d’une refonte technique ou de l’adoption d’une nouvelle technologie, il vaut mieux s’assurer que la sécurité n’est pas laissée de côté dès le début. Cette démarche protège l’intégrité du système informatique et évite les mauvaises surprises après-coup.

Autre enjeu : répondre aux obligations légales, notamment dans le cadre du RGPD. Vérifier que les pratiques internes sont conformes aux textes permet d’esquiver les sanctions et de rassurer les partenaires comme les clients.

Certains moments sont particulièrement adaptés à la réalisation d’un audit de sécurité informatique :

- À l’occasion de l’installation d’un nouveau système ou d’une mise à jour d’envergure.

- Suite à une attaque avérée ou à une tentative d’intrusion.

- Pour satisfaire aux exigences de conformité imposées par la réglementation.

- De façon périodique, afin de vérifier que les politiques en place restent efficaces dans la durée.

La démarche d’audit se révèle alors comme une stratégie de défense proactive, capable de devancer les menaces et de pérenniser la sécurité des données sensibles.

Les étapes clés pour réaliser un audit de sécurité informatique

Mener un audit de sécurité informatique ne s’improvise pas. Il faut avancer par étapes, chacune jouant un rôle déterminant dans la détection des failles et la consolidation du système. Première phase : une analyse préliminaire. Ici, il s’agit de dresser un état des lieux précis de la protection existante, en collectant les informations sur les infrastructures, les logiciels et les procédures en vigueur.

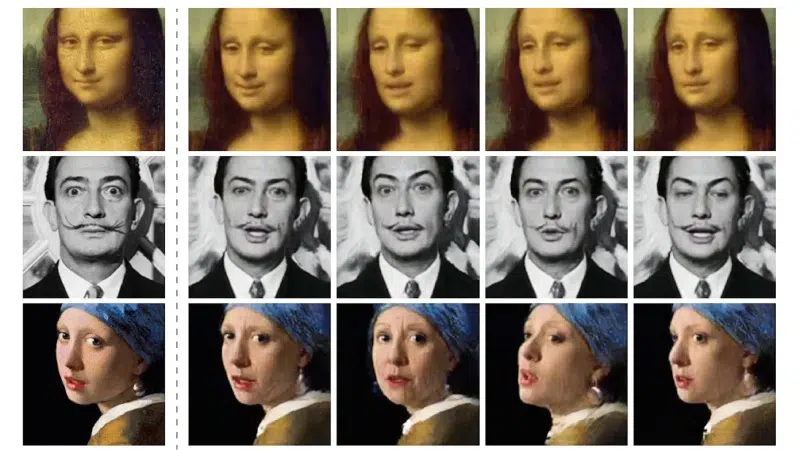

Vient ensuite le temps des tests de pénétration. En simulant des attaques, on peut repérer les points faibles qui échapperaient à une simple analyse théorique. Des outils comme Metasploit ou Burp Suite permettent de pousser ces tests aussi loin que nécessaire, afin de ne rien laisser au hasard.

En parallèle, il convient de conduire des analyses de vulnérabilité. Cette approche complète les tests de pénétration, en scannant l’ensemble du système pour détecter les faiblesses exploitables. Des solutions comme Nessus facilitent cette tâche, en mettant en évidence les brèches à colmater en priorité.

Une fois ces examens terminés, il est temps de passer à la vérification des politiques de cybersécurité. Les règles et procédures en place doivent être passées au crible, afin de s’assurer qu’elles sont à jour et réellement efficaces. Sensibiliser les équipes à la sécurité informatique s’avère également incontournable : des sessions de formation ciblées peuvent faire toute la différence face à une menace inattendue.

Un point souvent négligé mérite toute l’attention : le shadow IT. Les applications ou services utilisés sans validation de la DSI représentent un risque manifeste. Les identifier, les encadrer, voire les interdire, permet d’éviter que des logiciels non sécurisés n’ouvrent la porte à une attaque.

En suivant cette méthode, chaque entreprise se donne les moyens d’ériger une défense solide face aux cybermenaces, dans un contexte où chaque faille peut coûter cher.

Outils et bonnes pratiques pour un audit de sécurité efficace

Pour garantir la réussite d’un audit de sécurité informatique, il est judicieux de s’appuyer sur des solutions éprouvées et sur une organisation sans faille. Certains outils sortent du lot. Le Connected Risk Engine Cyber se distingue par sa capacité à offrir une auto-analyse poussée de la stratégie de cybersécurité, tout en détectant les failles avant qu’elles ne se transforment en menaces réelles.

Autre référence : NinjaOne. Ce logiciel permet de superviser l’ensemble du parc informatique, d’identifier les anomalies et de réagir rapidement pour limiter les conséquences d’une attaque. L’administrateur gagne en visibilité et en efficacité, deux atouts majeurs pour maintenir la sécurité au plus haut niveau.

Pour protéger les échanges par email, Mailinblack propose une solution redoutable contre les tentatives de phishing et les courriels malveillants. Ce service bloque les menaces avant qu’elles n’atteignent les utilisateurs, réduisant ainsi le risque d’une compromission par la messagerie.

Au-delà des outils, quelques principes restent incontournables pour tout audit de sécurité digne de ce nom :

- Mettre à jour régulièrement les systèmes : appliquer les correctifs sans tarder limite l’exploitation de failles connues.

- Former en continu les collaborateurs : renforcer la vigilance collective face aux risques numériques passe par une sensibilisation sans relâche.

- Segmenter le réseau : cloisonner les différentes zones du réseau freine la progression d’une attaque en cas d’intrusion.

La combinaison de ces outils et de ces pratiques offre à chaque organisation une véritable muraille numérique. L’audit n’est alors plus un simple rapport, mais le socle d’un environnement informatique résilient, capable d’affronter l’imprévu sans vaciller.